如何識別和防範釣魚攻擊

威脅現狀

網絡釣魚是近年黑客組織常用的攻擊手法,黑客通過電子郵件、即時通訊軟件、SMS短訊等多種渠道冒充受害者的同事與組織,引誘受害者上當,企圖獲取登錄憑證、銀行號碼、交易密碼等敏感資訊。網絡運營商Verzion發佈的2022年數據泄露調查報告指出,去年北美地區 75% 的社交工程攻擊涉及網絡釣魚,僅去年一年就有超過 3300 萬個帳戶遭到網絡釣魚,其中82% 的違規行為涉及人為因素,很大程度上代表員工被誘騙點擊惡意連結並登入了欺詐網站。

常見網絡釣魚攻擊類型

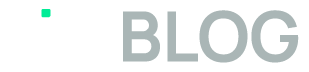

1. 欺騙性網絡釣魚

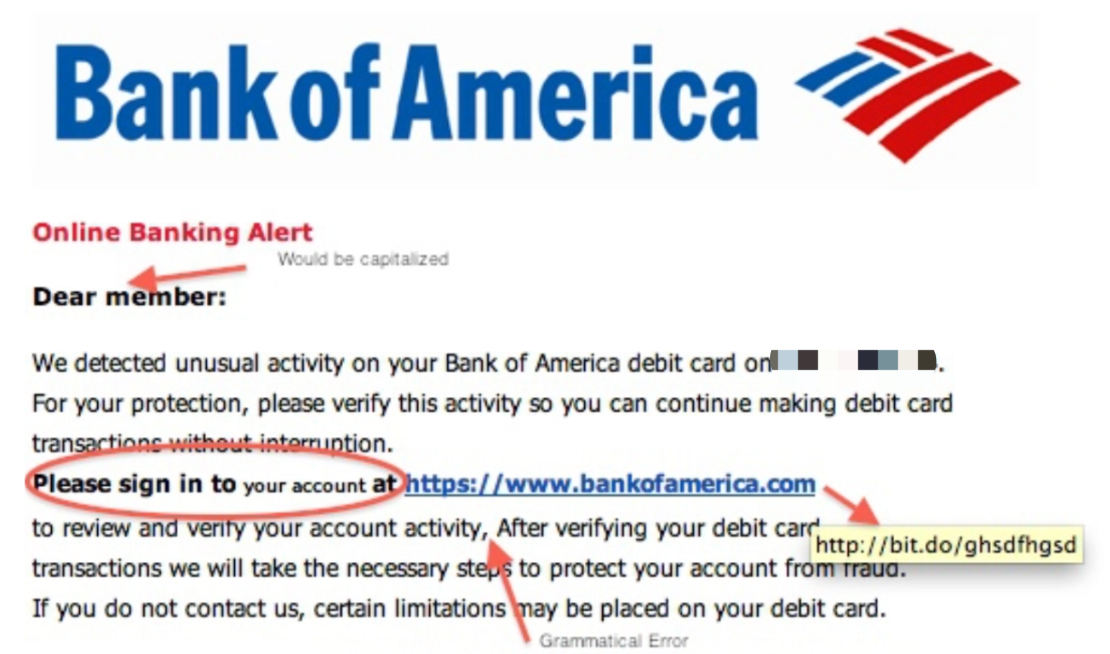

欺騙性網絡釣魚是迄今為止最常見的網絡釣魚詐騙類型。詐騙者冒充合法公司,試圖竊取個人數據或登錄訊息。這些電子郵件經常使用威脅或命令來營造緊迫感,迫使用戶按照攻擊者的要求行事。

在此類攻擊中,常用的技術包括:

• 添加合法鏈結:攻擊者將組織的正確資訊(例如官方網站連結等)添加到郵件中,以繞過安全檢測。

• 源碼混合:攻擊者在創建仿冒網站登錄頁時,通常將惡意代碼和正常代碼混合在一起,繞過ExchangeOnline Protection(EOP)檢測。

• 短連結:攻擊者為了不觸發安全警告,通常會為仿冒網站生成短連結,並應用到釣魚郵件中以繞過安全電子郵件網關(SEG)檢測。

• 精簡郵件內容:攻擊者會通過精簡郵件內容來逃避安全檢測。例如他們可以選擇發送帶有欺騙術語的圖片而不是純文本來實現攻擊。

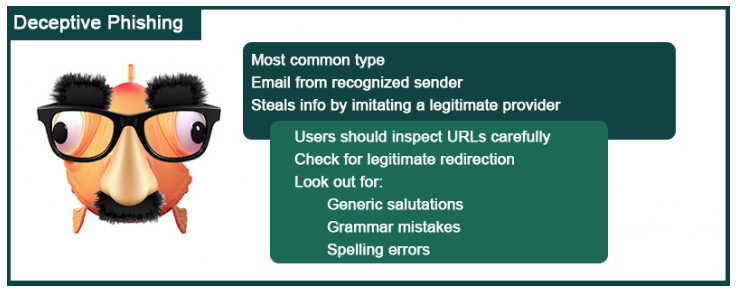

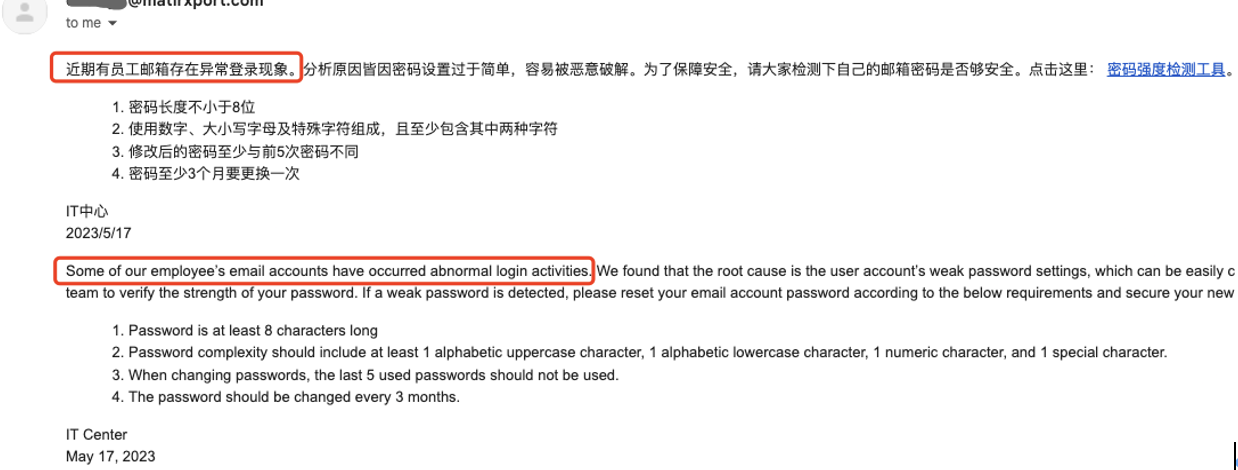

2. 魚叉式網絡釣魚

並非所有網絡釣魚都採用 “大面積撒網” 的策略。基於目標訊息進行針對性攻擊的魚叉式網絡釣魚往往會有更好的效果。在這種類型的攻擊中,詐騙者使用目標的姓名、職位、公司、工作電話號碼和其他訊息來訂制攻擊電子郵件,試圖欺騙收件人相信他們與發件人有聯繫。當收件人點擊惡意URL或下載電子郵件附件後,黑客可以輕易地獲取他們的個人數據。魚叉式釣魚在LinkedIn、Twitter等社交媒體網站上很常見。攻擊者可以結合這些網站上的訊息和其他數據來製作有針對性的攻擊電子郵件。

在此類攻擊中,常用的技術包括:

• 雲端服務濫用:攻擊者會在 Dropbox、Box、Google Drive 和其他雲端服務上存放惡意文件。預設情況下,IT 人員不會禁用這些服務,即組織的電子郵件過濾器不會標記惡意文件。

• 收集郵件外帶訊息:攻擊者需要大量情報才能發起令人信服的魚叉式網絡釣魚活動。一種常用的方法是向全體員工發送電子郵件,通過郵件伺服器響應時外帶的訊息以了解內部員工使用的電子郵件地址格式。

• 社交媒體訊息挖掘:當攻擊者想要了解目標公司員工時,通常會通過社交媒體了解組織的架構及成員,從中選擇合適的目標,後續進行針對性攻擊。

• 人工智能濫用:隨著人工智能技術的成熟,為愈來愈多網絡釣魚攻擊打開了大門,它可以從社交媒體網站上抓取個人數據,製作「深度偽造」(Deepfake) 短片或訂制電子郵件,讓欺詐變得更加容易。

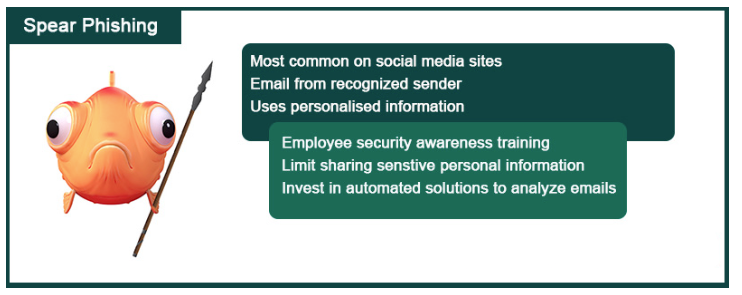

3. 鯨魚式網絡釣魚 (Whaling)

魚叉式網絡釣魚者可以瞄準組織中的任何人,甚至高管。這就是「鯨魚式」攻擊的含義,是一種進化形式的魚叉式網絡釣魚,指的是針對高級管理人員和組織內其他高級人員的網絡釣魚攻擊。通常攻擊者會通過使電子郵件內容具有個性化並專門針對相關目標進行訂制來實施此類攻擊。

在此類攻擊中,常用的技術包括:

• 滲透攻擊:攻擊者會使用惡意軟件來滲透目標網絡,入侵高管帳戶。

• 通過電話跟進:攻擊者通過電話確認電子郵件真實性,這種社交工程策略有助於減輕目標懷疑。

• 供應鏈訊息:攻擊者利用供應商訊息來欺騙受害者,使其認為電子郵件看起來像是來自可信賴的合作夥伴。

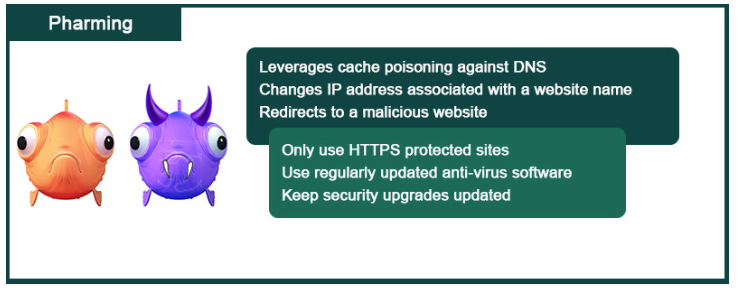

4. 域欺騙式網絡釣魚 (Pharming)

隨著用戶對傳統網絡釣魚詐騙越來越警惕,一些攻擊者放棄了「誘餌」受害者的想法。取而代之的是採用中間人攻擊、DNS緩存污染等欺騙手段。即使受害者輸入了正確的域名,攻擊者也可以將受害者重新定向到他們指定的惡意網站。

在此類攻擊中,常用的技術包括:

• 惡意代碼:攻擊者發送的電子郵件含有修改收件人電腦文件的惡意代碼。主機文件被修改後會將所有url重新定向到攻擊者控制下的網站,以便安裝惡意軟件或竊取受害者的訊息。

• DNS緩存污染:攻擊者可能會選擇跳過針對單個用戶的電腦,直接攻擊DNS服務器及修改映射記錄,有可能會危及數百萬網絡用戶的URL請求。

5. 識別與防範

• 審查郵件標題

警惕可疑郵件主題,黑客組織的釣魚郵件內容通常會涵蓋「工作報告」、「業務培訓」、「參會名單」、「個稅改革」、「薪資調整」等關鍵詞。若收到含有類似關鍵詞的郵件,一定要謹慎點開。

• 審查發件人地址

攻擊者常使用與被仿冒者高度類似的郵箱(域名字符缺失/ 替換 / 更換順序等),收件後需確保發件人地址與組織或個人的實際郵箱地址一致,對於個人郵箱或拼寫異常的地址,請保持警惕。

• 審查郵件內容

檢查郵件內容是否存在語法錯誤或拼寫錯誤,留意發件人頭像、姓名、措辭、下款等細節,並且在點擊郵件中的連結時要謹慎,特別注意正文中出現的短連結或連結按鈕,查看是否存在文字與連結不一致的情況,例如某些垃圾郵件正文中的「退訂」功能,其連結可能是惡意程式下載地址。

• 分析正文目的

對於郵件中使用大眾化問候語例如「親愛的用戶」、「親愛的同事」,或故意製造緊急氛圍的表述如「帳號異常」、「請務必回覆」的郵件,應保持警惕。若收到要求登錄憑證的郵件,採用其他渠道核實,確認後通過加密渠道進行發送。

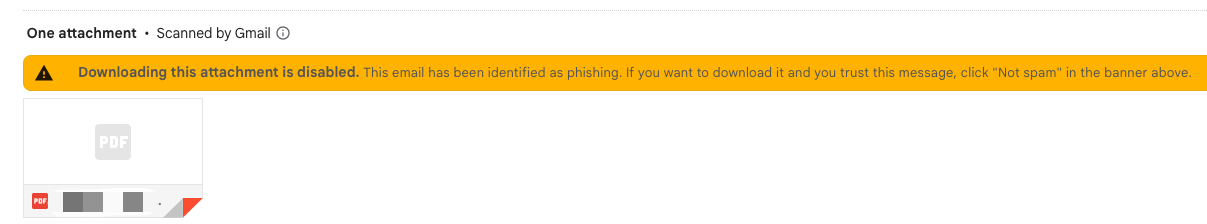

• 關注郵件提示訊息

Gmail的安全機制能檢出部分可疑郵件並進行警告,收到此類郵件後,不要點擊其中的連結或下載附件,並及時與發件人核實,確認郵件安全性。

• 關注郵件發送時間

黑客組織通常會選擇在週一或週五開展釣魚攻擊活動,因為這兩個時間段企業員工與外部組織溝通更多,比較容易中招。遇到這些時間段的郵件,尤其要謹慎。

安全建議

1. 注重個人訊息安全,不在社交媒體上泄露手機號碼、郵箱、工作內容等重要訊息,網購時盡量採用化名,開啟虛擬號碼,收件後及時對訂單訊息進行清理,以免黑客進行定向攻擊;

2. 養成良好的密碼意識,不同的帳號使用不同的口令,設置高強度密碼並開啟2FA認證,並定期進行密碼更換;

3. 如郵件中涉及到要求登錄憑證、權限申請、資金交易等操作,需通過電話、微信、WhatsApp、Slack等渠道與發件人進行再次核實;

4. 訪問網址前查看站點是否開啟HTTPS,並仔細檢查網址是否會重新定向到未知/ 可疑網站;

5. 建議使用Chrome瀏覽器,並及時升級。對於瀏覽器提示的危險網站立即停止訪問,不要在不明的網站中輸入個人訊息;

6. 使用官方正規渠道下載所需的軟件,並及時進行軟件/ 系統升級;

7. 在所有通訊平台都應保持警惕,攻擊者已不再只是通過郵件進行釣魚攻擊,通過不同渠道開展的網絡釣魚活動會愈來愈多。